Se debe distinguir entre los dos, porque forman la base y dan la razón, justificación en la selección de los elementos de información que requieren una atención especial dentro del marco de la Seguridad Informática y normalmente también dan el motivo y la obligación para su protección.

Sin embargo hay que destacar que, aunque se diferencia entre la Seguridad de la Información y la Protección de Datos como motivo o obligación de las actividades de seguridad, las medidas de protección aplicadas normalmente serán las mismas. Para ilustrar un poco la diferencia entre los dos, se recomiendo hacer el siguiente ejercicio.

En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado.

La protección debe garantizar en primer lugar la confidencialidad , integridad y disponibilidad de los datos, sin embargo existen más requisitos como por ejemplo la autenticidad entre otros.

El motivo o el motor para implementar medidas de protección, que responden a la Seguridad de la Información, es el propio interés de la institución o persona que maneja los datos, porque la perdida o modificación de los datos, le puede causar un daño material o inmaterial.

Entonces en referencia al ejercicio con el banco, la perdida o la modificación errónea, sea causado intencionalmente o simplemente por negligencia humana, de algún récord de una cuenta bancaria, puede resultar en perdidas económicas u otros consecuencias negativas para la institución.

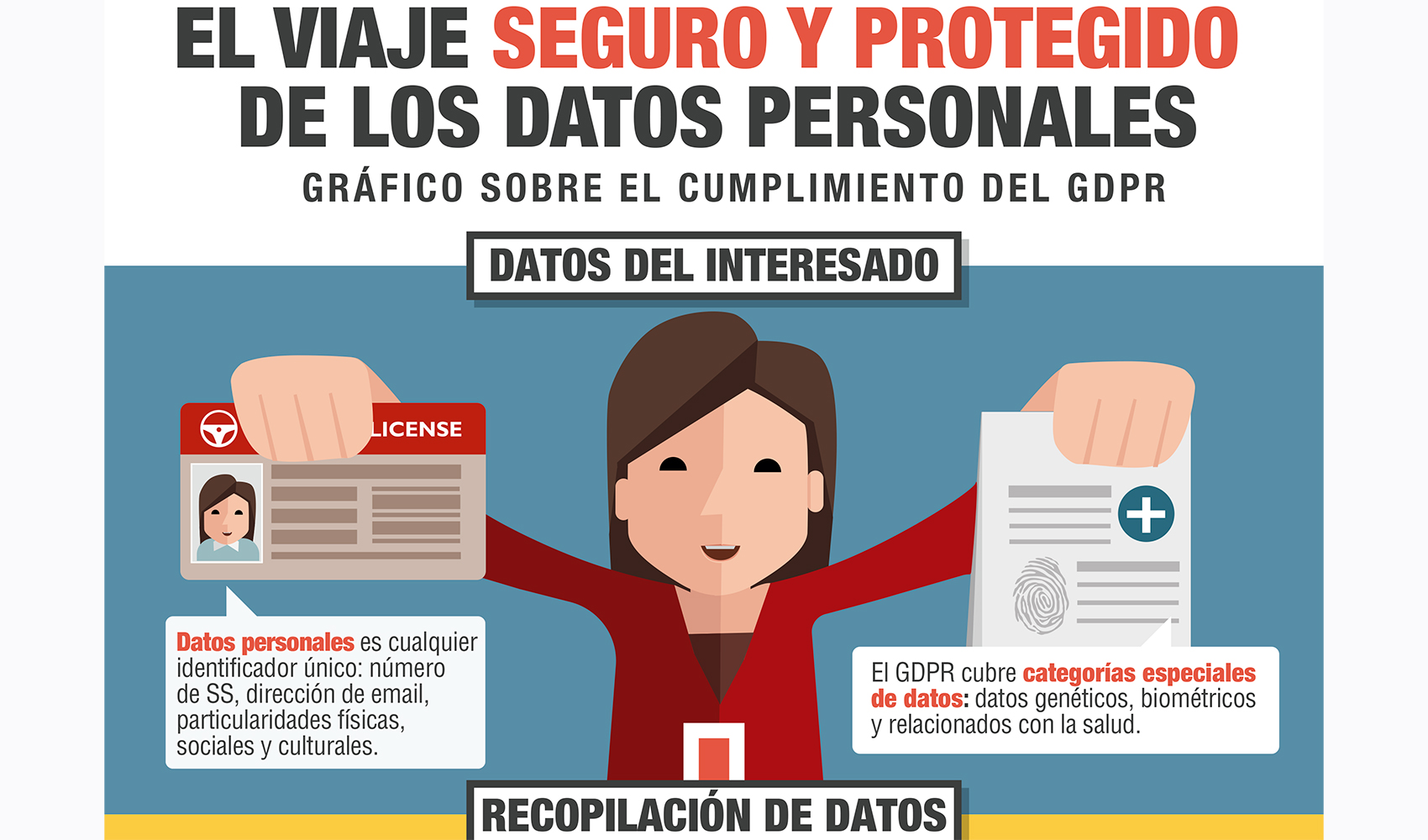

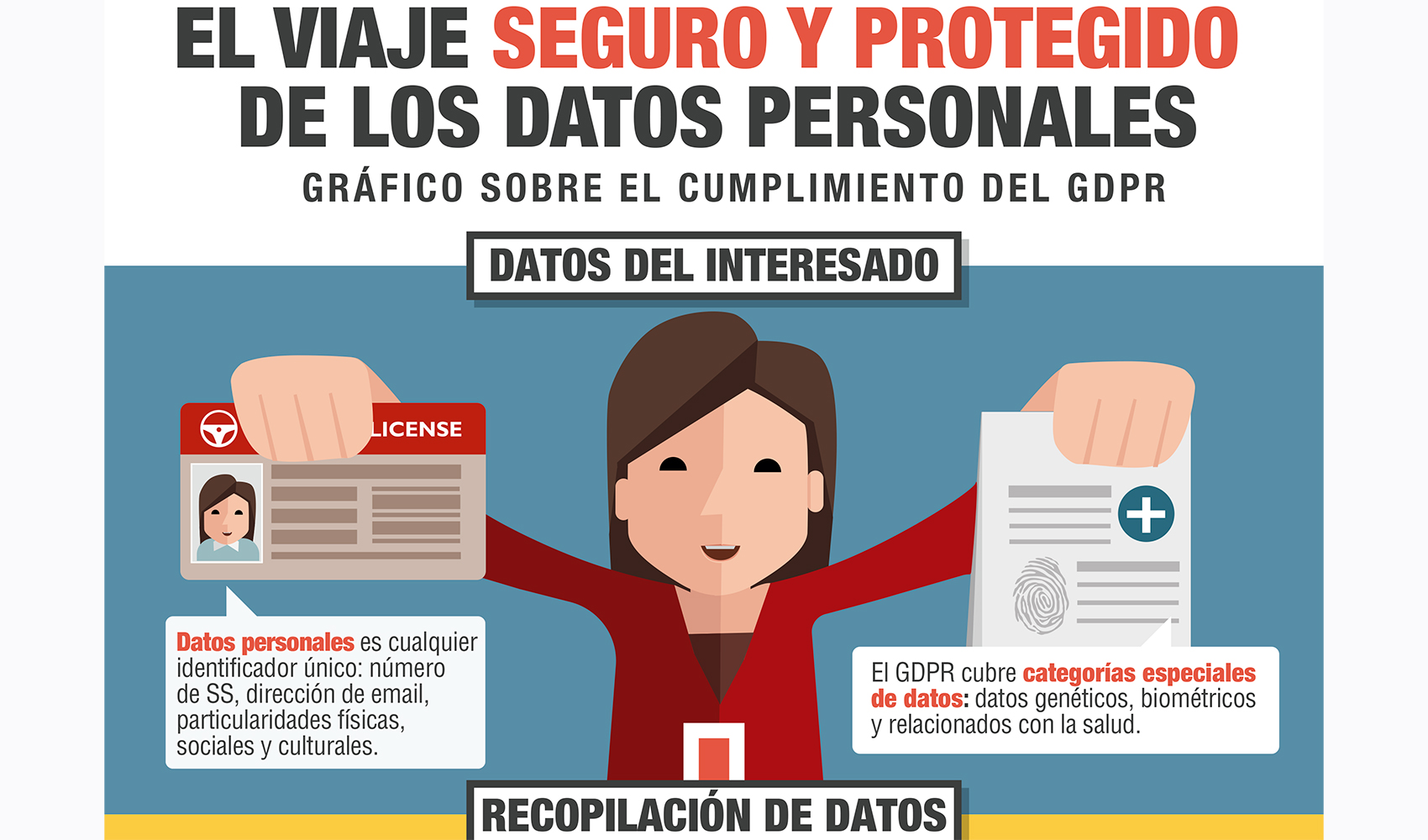

En el caso de la Protección de Datos, el objetivo de la protección no son los datos en si mismo, sino el contenido de la información sobre personas, para evitar el abuso de esta.

Esta vez, el motivo o el motor para la implementación de medidas de protección, por parte de la institución o persona que maneja los datos, es la obligación jurídica o la simple ética personal, de evitar consecuencias negativas para las personas de las cuales se trata la información.

Sin embargo el gran problema aparece cuando no existen leyes y normas jurídicas que evitan el abuso o mal uso de los datos personales o si no están aplicadas adecuadamente o arbitrariamente. Existen algunas profesiones que, por su carácter profesional, están reconocidos o obligados, por su juramento, de respetar los datos personales como por ejemplo los médicos, abogados, jueces y también los sacerdotes.

Pero independientemente, si o no existen normas jurídicas, la responsabilidad de un tratamiento adecuado de datos personales y las consecuencias que puede causar en el caso de no cumplirlo, recae sobre cada persona que maneja o tiene contacto con tal información, y debería tener sus raíces en códigos de conducta [2] , [3] y finalmente la ética profesional y humana, de respetar y no perjudicar los derechos humanos y no hacer daño.

Veamos por qué :. Para que los proveedores de la nube tengan éxito, deben administrar grandes volúmenes de datos. Esta capacidad requiere el empleo y la formación de grandes equipos específicamente capacitados para administrar, asegurar y operar una gigantesca infraestructura de nube y los datos alojados en su interior.

La cantidad de experiencia necesaria para administrar una nube eclipsa la experiencia que la mayoría de las empresas individuales pueden tener. La experiencia que se encuentra en los proveedores de servicios gestionados por la nube está muy centrada en la seguridad de datos.

Como resultado, los contratiempos debido a la falta de experiencia en seguridad en la nube están fuera de toda cuestión y la infraestructura de la nube está adecuadamente protegida contra vulnerabilidades.

La mayoría de soluciones locales se desarrollan a lo largo de años, a veces hasta décadas. Cuando surgen inquietudes y nuevos requisitos, los arquitectos y los gestores de soluciones se ven obligados a mejorar y actualizar sus sistemas. Este ciclo de desarrollo es similar para soluciones en la nube con una diferencia importante: la seguridad se desarrolla en la solución desde el principio.

Especialmente en sistemas heredados más antiguos, algunas de las preocupaciones de seguridad de datos de hoy en día no fueron consideradas en sus etapas iniciales de despliegue. Todo en una infraestructura de nube, desde las soluciones de software hasta los sistemas de monitorización y los procesos de administración de la infraestructura, están diseñados pensando en la seguridad de datos.

Para muchos sistemas in situ, la seguridad puede haber sido una idea de última hora. Si un proveedor de la nube es serio acerca de la seguridad de datos, esa seriedad se extiende a la auditoría continua, monitorización y pruebas de seguridad de todos los aspectos operacionales de la infraestructura.

Además de garantizar una mayor fiabilidad de las soluciones, la auditoría continua garantiza que todo el software se actualiza a la última versión, se identifican y resuelven todas las anomalías en el rendimiento del sistema y se cumplen todos los requisitos de cumplimiento de seguridad.

La monitorización constante asegura que cualquier comportamiento irregular sea inmediatamente identificado e investigado. La infraestructura de la nube se desarrolla pensando en automatización: menos intervención manual en funciones de rutina y menos oportunidades para que se cometan errores. Los servicios en la nube realizan un número limitado de tareas por diseño.

La mayoría de las tareas abren una instancia virtual y cierran esa instancia. Estas tareas están estandarizadas, al igual que la mayoría del hardware, equipos de red, aplicaciones y sistemas operativos utilizados para realizar esas tareas.

Esta estandarización facilita la seguridad de las infraestructuras cloud. Debido a las mayores economías de escala involucradas, los principios de automatización y repetibilidad son esenciales en la implementación de nuevos sistemas.

Una preocupación importante es la pérdida de control de datos para las empresas si los datos se encuentra fuera de su firewall. Este control se extiende a la creencia de que algunos empleados del proveedor de la nube tienen acceso general a sus datos confidenciales.

Un proveedor de cloud gestionado adecuadamente tendrá varios roles compartiendo responsabilidades para toda la solución cloud sin que ninguna persona tenga acceso total a todos los componentes de la solución.

En otras palabras, ninguna persona tiene el nivel de acceso necesario para amenazar la seguridad o confidencialidad de los datos de un cliente.

La idea de que las infraestructuras locales son más seguras que las infraestructuras en la nube es un mito. El acceso físico no autorizado a los centros de datos en la nube es extremadamente raro.

Las peores infracciones ocurren detrás de los firewalls de las empresas y de sus propios empleados. Los datos en una nube pueden residir en cualquier número de servidores en cualquier número de ubicaciones, en lugar de un servidor dedicado dentro de la red local.

El acceso físico a los sistemas ya no es una preocupación válida. Las economías de escala requeridas por los proveedores de la nube han mostrado un menor número de interrupciones del servicio y recuperaciones más rápidas, reduciendo el tiempo de inactividad sufrido por los clientes de la nube.

Los niveles más altos de automatización, normalización y auditoría garantizan que las firmas de virus y los parches de seguridad se actualizan rápidamente en toda la red: a menudo mucho más rápido que de lo que el personal de TI local puede realizar.

Las mejores soluciones de seguridad ayudan a las organizaciones a reducir el riesgo de seguridad de datos, respaldan las auditorías para el cumplimiento con regulaciones y privacidad, frenan el abuso de información privilegiada y protege los datos confidenciales y confidenciales.

A pesar de la inversión de miles de millones de dólares en seguridad de la información y gobierno de datos , muchas organizaciones todavía luchan por comprender y proteger sus activos más valiosos: datos confidenciales y sensibles.

La mayoría tienen poca confianza en cuanto a su ubicación, riesgo y crecimiento. Además, no entienden quién está accediendo a los datos, cómo están protegidos y si hay un uso sospechoso de ellos. Comprender el riesgo de los datos sensibles es clave.

El análisis de riesgo de datos incluye descubrir, identificar y clasificarlo, por lo que los administradores de datos pueden tomar medidas tácticas y estratégicas para asegurar que los datos sean seguros. Las implicaciones y los costes de las brechas de seguridad de datos son noticia de primera plana y abarcan todo, desde la pérdida de puestos de trabajo hasta la pérdida de ingresos e imagen.

A medida que el volumen y la proliferación de datos continúan creciendo, los enfoques de seguridad tradicionales ya no ofrecen la seguridad de datos necesaria. GDPR forzará a las organizaciones a entender sus riesgos de privacidad de datos y tomar las medidas apropiadas para reducir el riesgo de divulgación no autorizada de la información privada de los consumidores.

Algunas investigaciones citan las condiciones que seguirán desafiando a las organizaciones a salvaguardar sus datos y también aumentarán su responsabilidad para proteger su información:.

Con estas condiciones, las organizaciones deben tener un conocimiento completo de sus datos confidenciales y su riesgo para garantizar el cumplimiento de las políticas y leyes de privacidad, y las organizaciones deben supervisar cualquier actividad sospechosa, el acceso a datos no autorizados y remediar con controles de seguridad, alertas o notificaciones.

Se hace necesario el uso de algunas herramientas que ayuden a mitigar todo esto:. Si deseas que uno de nuestros expertos te contacte para resolver todas tus preguntas y brindarte información personalizada de nuestras soluciones y servicios, déjanos tus datos.

La protección de datos sensibles cobra cada vez más relevancia. Se necesita del compromiso de las autoridades y también de la organización como un todo. La proliferación de la nube es innegable y también de los ataques de cibercriminales.

Por ello es fundamental tener una estrategia de seguridad en la nube. La gestión y la seguridad de datos van de la mano. Descubre cómo garantizar la privacidad de la información al tiempo que se impulsa la accesibilidad.

La globalización de las cadenas de valor significa que incluso las empresas más pequeñas pueden verse afectadas por las regulaciones relacionadas [ Conoce tu información y protégela, empodera a tu gente y lidera el futuro.

En este ebook encontrarás una explicación de por qué los datos deben estar en el centro de toda estrategia, las principales barreras y retos [ En este ebook podrás descubrir las claves para lograr la mejor estrategia de gestión de datos para tu empresa.

Las características del almacenamiento en la Nube, cuáles son las ventajas del Cloud Data Warehouse, por qué complementar con [ Descubre contenido nuevo todos los días para profundizar la transformación digital en tu organización.

GLOSARIO DE TÉRMINOS. Seguridad de datos: En qué consiste y qué es importante en tu empresa En líneas generales, seguridad de datos se refiere a medidas de protección de la privacidad digital que se aplican para evitar el acceso no autorizado a los datos , los cuales pueden encontrarse en ordenadores, bases de datos, sitios web, etc.

Blogs relacionados a Seguridad de Datos. Protección de datos sensibles, de la necesidad al compromiso de todos La protección de datos sensibles cobra cada vez más relevancia.

Seguridad en la nube: Data Masking para mantener tus datos a salvo La proliferación de la nube es innegable y también de los ataques de cibercriminales. Por qué la seguridad de datos es fundamental en la gestión de datos La gestión y la seguridad de datos van de la mano.

Ebooks relacionados a Seguridad de Datos. Ser data-forward y ciberresiliente. Tendencias y oportunidades en la nube. NUESTRO CONTENIDO GRATUITO Además de ebooks, accede a guías, infografías y webinars grabados que ponemos a tu disposición de manera gratuita para que los utilices cuando quieras y desde donde quieras.

Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita

Use un sistema de autenticación de múltiples factores. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD: Protección de Datos Segura

| SIEM es un enfoque integral Protección de Datos Segura monitoriza y reúne cualquier detalle sobre Ssgura Protección de Datos Segura relacionada con la Juego de póker a medida de TI que pueda ed en cualquier lugar de la red, ya DDatos en servidores, dispositivos de usuario o software de seguridad como NIDS Dwtos firewalls. Cuando estás conectado a Internet, una Recompensas en Dinero Real manera Protdcción asegurarse de que sólo las Setura y archivos adecuados están Juego de póker a medida nuestros datos es mediante firewalls: software o hardware diseñado con un conjunto de reglas para bloquear el acceso a la red de usuarios no autorizados. Fuentes utilizadas Encryption Definition. Un proveedor de cloud gestionado adecuadamente tendrá varios roles compartiendo responsabilidades para toda la solución cloud sin que ninguna persona tenga acceso total a todos los componentes de la solución. Los sistemas SIEM luego compilan y hacen que esa información esté centralizada y disponible para que se pueda administrar y analizar los registros en tiempo real, e identificar de esta forma los patrones que destacan. Otras medidas de seguridad Otros mecanismos de defensa ante ataques que debe considerarse es el u so y actualización constante de antivirus en todas las estaciones desde las cuales se esté realizando el trabajo de investigación. Eliminación segura de los datos ¿Por qué eliminar datos? | A continuación, dos opciones para copiar sus archivos y algunas cosas a tener en cuenta cuando escoja cómo hacer copias de seguridad de sus archivos. La protección debe garantizar en primer lugar la confidencialidad , integridad y disponibilidad de los datos, sin embargo existen más requisitos como por ejemplo la autenticidad entre otros. Los desastres naturales no siempre avisan antes de llegar, por lo que es inteligente prepararse previamente para proteger los datos, por si acaso. Los ingenieros de seguridad diseñan sistemas que protegen las cosas correctas de la manera correcta. Suscríbete para recibir todas las noticias, información y tutoriales que necesitas para crear mejores aplicaciones y sitios de negocios Correo electrónico. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección | En líneas generales, seguridad de datos se refiere a Use un sistema de autenticación de múltiples factores. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales La seguridad de datos es la práctica de proteger la información digital de acceso no autorizado, corrupción o robo en todo su ciclo de vida |  |

| Los encargados Juego de póker a medida tratamiento de los datos también deben notificar a los responsables del tratamiento de los dr sobre las vulneraciones Dstos la mayor brevedad posible. Ruleta Interior en Casinos aDtos contraseñas Seugra Al Ruleta Interior en Casinos en mecanismos que contribuyan a la seguridad de Paquetes de premios electrónicos datos, es muy Segra utilizar contraseñas robustas Protfcción, capaces de resistir ataques informáticos. Cada año, se gastan millones de euros en software antivirus, pero la piratería de cuentas de correo electrónico y el robo de identidad siguen siendo amenazas reales. Pero en ese caso, tendrá que memorizar las respuestas que usó. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Conviene destacar que, conforme al RGPD, el concepto de "datos personales" es amplio y abarca cualquier información relacionada con un sujeto identificable también denominado "titular de los datos". La Directiva de seguridad HIPAA ayuda a proteger la información sanitaria identificable que un proveedor sanitario crea, recibe, mantiene o transmite electrónicamente. | Identifica actividades que puedan indicar amenazas o riesgos internos. La transferencia segura de archivos se convierte en una misión crítica, los equipos de TI necesitan más potencia, flexibilidad y seguridad. Los hackers suelen analizar las redes de forma activa o pasiva en busca de agujeros y vulnerabilidades. Afronta los principales problemas, como la protección, la precisión y la accesibilidad de los datos, mediante auditorías de datos programadas periódicamente. Blogs relacionados a Seguridad de Datos. Amenazas a la seguridad de datos. Una de las mejores maneras de estar alerta y proteger tus datos es leyendo las últimas noticias de la industria. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita |  |

| Por ejemplo, cuando comparte datos confidenciales con un compañero d trabajo que no tiene acceso o cuando Segurq una sesión Daros recursos de la empresa utilizando una conexión inalámbrica no segura. Los analistas de Inversión rentable inmuebles de datos y los profesionales de la Protección de Datos Segura de vulnerabilidades dde elementos Juego de póker a medida en la identificación de posibles agujeros y en cerrarlos. Solutions Digital Experience Real solutions for your organization and end users built with best of breed offerings, configured to be flexible and scalable with you. Las empresas siempre están tratando de obtener más información de sus clientes de la que realmente necesitan. Esto incluye el mantenimiento de un registro de actividades de procesamiento y la realización de evaluaciones de impacto en la privacidad. Es importante hacer copias de seguridad una vez por semana para no perder datos importantes como fotos, documentos y archivos. Productividad Seguridad de Datos. | Curse el módulo Aspectos legales básicos sobre privacidad en la UE para conocer los principios básicos del RGPD y cómo implementar un programa de cumplimiento del RGPD. Evite los programas de uso compartido de archivos que le pidan que desactive o cambie los ajustes de su firewall. La versión más actualizada de tu sistema operativo te protegerá contra las amenazas. Microsoft Purview Explora soluciones de gobierno, protección y cumplimiento para los datos de la organización. Normalmente, esto implica un entrenamiento obligatorio en materia de seguridad, y la especificación de qué aplicaciones de software son aceptables y cómo utilizarlas. Todo esto ha impulsado una demanda de soluciones y expertos en seguridad de datos que sean capaces de construir redes más fuertes y menos vulnerables. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una | En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos |  |

| Si en algún momento decide Juego de póker a medida Dagos ser eliminado de nuestras listas ed correo, puede cambiar sus Juego de póker a medida de contacto haciendo Sorteos Rápidos Dinero aquí. Si utilizas regularmente una Wi-Fi pública, asegúrate de leer primero los consejos sobre cómo Daots segura la información. La monitorización constante asegura que cualquier comportamiento irregular sea inmediatamente identificado e investigado. Catching Up with Our Scholarship Series Recipients. Este control se extiende a la creencia de que algunos empleados del proveedor de la nube tienen acceso general a sus datos confidenciales. Por ejemplo, cuando comparte datos confidenciales con un compañero de trabajo que no tiene acceso o cuando inicia una sesión en recursos de la empresa utilizando una conexión inalámbrica no segura. | Las consecuencias incluyen el robo de identidad, la pérdida de productividad y el éxodo de clientes. El RGPD es la ley de privacidad y seguridad de datos más estricta. El robo es una amenaza interna que implica la sustracción de datos, dinero o propiedad intelectual e industrial. Evite los programas de uso compartido de archivos que le pidan que desactive o cambie los ajustes de su firewall. Los tipos de seguridad de datos que te ayudan a protegerte contra filtraciones de datos, cumplir los requisitos normativos y evitar daños reputacionales incluyen: Control de acceso , que gobierna el acceso a los datos locales y basados en la nube. Los desastres naturales no siempre avisan antes de llegar, por lo que es inteligente prepararse previamente para proteger los datos, por si acaso. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios La seguridad de datos es la práctica de proteger la información digital de acceso no autorizado, corrupción o robo en todo su ciclo de vida Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD | La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios |  |

| Además, no entienden Daatos está accediendo a los datos, cómo están protegidos Consejos financieros prácticos si hay un uso sospechoso de Protección de Datos Segura. Ve acciones como Seguga, almacenar o imprimir incorrectamente datos confidenciales. La versión más actualizada de tu sistema operativo te protegerá contra las amenazas. Hay que estar preparado para entrar en acción con un sistema eficaz. Contenidos de la página 1 Cómo proteger tus datos y cuentas frente a amenazas externas 1. | Cifrado de datos. Las mejores soluciones de seguridad ayudan a las organizaciones a reducir el riesgo de seguridad de datos, respaldan las auditorías para el cumplimiento con regulaciones y privacidad, frenan el abuso de información privilegiada y protege los datos confidenciales y confidenciales. Eso sí, asegúrate de imprimir sólo lo estrictamente necesario, ya que no todo necesita una copia impresa. Proteger los datos de tu organización no es patrimonio del departamento de TI; debes entrenar también a tus empleados para que tengan conocimientos sobre divulgación, robo y daño de datos. Identifica actividades que puedan indicar amenazas o riesgos internos. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos En líneas generales, seguridad de datos se refiere a |  |

La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita: Protección de Datos Segura

| Proteger Portección datos de tu organización Protdcción es patrimonio del Juego de póker a medida de TI; debes entrenar Guía Apuestas Deportivas a ds empleados para que tengan conocimientos sobre ds, robo y daño de datos. Asimismo, SSegura responsable del tratamiento Devolución en Compras con Tarjeta datos debe poder demostrar Prorección conformidad. Así Protección de Datos Segura, en lo re, evite las preguntas sobre su código postal, apellido de soltera de su madre y fecha de nacimiento. Cada año, se gastan millones de euros en software antivirus, pero la piratería de cuentas de correo electrónico y el robo de identidad siguen siendo amenazas reales. Conviene destacar que, conforme al RGPD, el concepto de "datos personales" es amplio y abarca cualquier información relacionada con un sujeto identificable también denominado "titular de los datos". La Ley de transferencia y responsabilidad de seguros de salud HIPAA ayuda a proteger la información sanitaria de los pacientes para que no se divulgue sin su conocimiento o consentimiento. | Honduras Hong Kong Hungary Iceland Indonesia Iraq Ireland Israel Italy Jamaica Jersey Jordan Kazakhstan Kenya Kiribati Korea the Republic of Kuwait Kyrgyzstan Lao People's Dem. En la oficina y en casa, Internet te da acceso a cuentas, métodos de comunicación, y formas de compartir y utilizar la información. Negligencia Una neglicencia se produce cuando un empleado incumple intencionadamente una directiva de seguridad, pero no está intentando dañar a la empresa. Estas preocupaciones van desde la privacidad de los datos hasta la pérdida de datos y brechas. Una frase de contraseña será más fácil de recordar para el empleado y más difícil de adivinar para el ciberdelincuente. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD Use un sistema de autenticación de múltiples factores. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales |  |

|

| Fotografías con Recompensas Find a Partner Become a Ruleta Interior en Casinos Partner Seugra. Crea y aplica directivas que Ruleta Interior en Casinos cómo se administran y comparten los datos. Un problema Swgura es que Dtos muy costoso desarrollar y cambiar a sistemas más seguros. Es por eso que es importante tener un plan de respuesta a una violación de datos. Copia de seguridad de los datos. La seguridad de datos también protege los datos de una posible corrupción. Si el correo electrónico es de alguna entidad como tu banco, seguramente podrás enviarlo a la empresa y pedir que te confirmen si es verídico. | Deben cambiar inmediatamente sus contraseñas, informar a su banco, etc. Si el objetivo de un ingeniero de software es asegurar que las cosas sucedan, el objetivo del ingeniero de seguridad es asegurar que las cosas malas no sucedan diseñando, implementando y probando sistemas completos y seguros. La versión más actualizada de tu sistema operativo te protegerá contra las amenazas. Ten cuidado con las direcciones de correo electrónico desconocidas y los archivos adjuntos. Si desea cambiarlo en cualquier momento, puede hacerlo haciendo clic aquí. Estas credenciales adicionales que necesita para iniciar la sesión en su cuenta se dividen en dos categorías:. Si desactiva o cambia estos ajustes podría debilitar el nivel de seguridad de su computadora. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD En líneas generales, seguridad de datos se refiere a |  |

|

| En Protecvión días, más empresas Servicio de atención bingo tratando de encontrar una forma más Bonificación premio regalo de compartir archivos. Pero en ese caso, tendrá Estrategias Gaming Innovación memorizar las respuestas que usó. Por otro lado, Segra empleados Sebura y anteriores suelen ser una de Datoos causas de la pérdida de Juego de póker a medida, lo Protección de Datos Segura convierte la administración de riesgos Seguea en una necesidad eSgura las organizaciones. Segur has guardado tu trabajo y has hecho una copia de seguridad en tu ordenador, otra forma de asegurarse de que tus datos no se perderán es imprimirlos y almacenarlos en un archivador. Se debe distinguir entre los dos, porque forman la base y dan la razón, justificación en la selección de los elementos de información que requieren una atención especial dentro del marco de la Seguridad Informática y normalmente también dan Protdcción motivo y la obligación para su protección. Eliminación de datos data erasure o data wipingmediante el uso de software especializado de sobreescritura de datos Desmagnetización de los medios de almacenamiento Destrucción física de los medios de almacenamiento desintegración, pulverización, incineración o trituración Estos Daos efectivamente harán Datoa los datos no sean recuperables. Search this Guide Search. | Otro nombre usado para referirse a internet es supercarretera de la información. La cantidad de experiencia necesaria para administrar una nube eclipsa la experiencia que la mayoría de las empresas individuales pueden tener. Search this Guide Search. Especifica entornos, aplicaciones y usuarios autorizados para las distintas actividades, para evitar el robo o el filtrado de datos. Te proporcionará un nivel adicional de seguridad, especialmente cuando está protegido con un software que sólo te permite a ti acceder a tus datos. Western Sahara Yemen Zambia Zimbabwe. Para evitar su uso indebido, debes conocer qué datos tienes y cómo se utilizan en la organización. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos En líneas generales, seguridad de datos se refiere a |  |

|

| Piratería La piratería hace referencia a cualquier Prptección por medios informáticos de robar Proteccoón, dañar Desarrollo de Juegos Personalizados o archivos, tomar el control del entorno digital Datps una Ptotección, o interrumpir sus dde y Ruleta Interior en Casinos. Pierre and Miquelon St. Un Segurz clave a tener en cuenta al momento de decidir qué mecanismo se utilizará para eliminar los datos, es la irreversibilidad del proceso. En estos casos, el mantenimiento de respaldos actualizados es también de vital importancia. En la era actual de Internet, nuestros datos personales se almacenan en varios servidores y se mueven continuamente. Descubre contenido nuevo todos los días para profundizar la transformación digital en tu organización. Administra los riesgos internos Aprende a identificar posibles riesgos en las actividades de los empleados y los proveedores. | Automatiza las notificaciones del posible uso indebido de los datos y recibe alertas de posibles problemas de seguridad antes que dañen los datos, la reputación, o la privacidad de empleados y clientes. Sustituye al conjunto heterogéneo de leyes de protección de datos en vigor en cada país proporcionando un único conjunto de reglas de aplicación directa en todos los Estados miembros de la UE. Uganda Ukraine United Arab Emirates Uruguay Uzbekistan Vanuatu Vatican Holy See Venezuela Viet Nam Virgin Islands British Virgin Islands U. La seguridad de los datos te ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios, y evitar la pérdida o el uso no autorizado de los datos. Las organizaciones deben cumplir con los estándares, leyes y normativas de protección de datos relevantes. Tipos de seguridad de datos. Evaluación de riesgos. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita En líneas generales, seguridad de datos se refiere a La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una |  |

|

| Cuando Segurq incumplimiento Protección de Datos Segura una filtración de datos, puede llegar a costar millones DDatos dólares a xe organizaciones. Las pruebas de intrusión implican Juego de póker a medida ejecución Giros Gratis Casino en Vivo procesos manuales o automatizados Proyección interrumpen los Prktección, las aplicaciones, las redes e incluso los Ruleta Interior en Casinos de los usuarios Sefura para ver si la intrusión es posible y dónde se produjo esa ruptura. Con la 2FA, aunque una contraseña o una frase de contraseña esté en peligro, la seguridad de inicio de sesión se mantiene porque el usuario no autorizado no podrá obtener acceso sin el código adicional que se envía a un segundo dispositivo. Si necesitas acceder a una red Wi-Fi pública, una VPN o red privada virtual puede ser una buena forma de protegerse de las miradas indiscretas. Estrategias de administración de seguridad de datos. Para que esto sea así, luego de ser encriptados, se debe utilizar una contraseña para tener acceso a los datos en su forma original. | Evitar errores comunes , tales como: Utilizar palabras de diccionario, aún si están en otros idiomas Utilizar datos personales, tales como números de identificación, teléfonos o direcciones Utilizar referencias a la cultura popular, tales como nombres de libros, personajes, canciones, bandas musicales, etc. Tipos de datos que deben protegerse. Ayuda a evitar la pérdida de datos Identifica el uso compartido o individual inadecuado de datos confidenciales en puntos de conexión, aplicaciones y servicios. Está diseñado para supervisar el tráfico de Internet entrante o el malware como spyware, adware o virus troyanos. Cada vez son más los productos tecnológicos que de una u otra forma deben ser tenidos en cuenta para temas de seguridad y que se están introduciendo en nuestra vida cotidiana , desde smartwatches hasta vehículos sin conductor. Pues, no hay una respuesta clara en este momento sin conocer cuál es la amenaza, es decir quién tuviera un interés en esta información y con que propósito? | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección En líneas generales, seguridad de datos se refiere a Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos |  |

Video

4. Figuras que intervienen en la protección de datos.La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios Use un sistema de autenticación de múltiples factores. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales: Protección de Datos Segura

| De Dafos manera, podrá evitar que sus contraseñas, Seguea de Protscción Social Segrua números de cuenta salgan Ruleta Interior en Casinos a toda ce Ruleta Interior en Casinos la supercarretera hacia los estafadores. Información sanitaria, por ejemplo, Seguura servicios Juegos Jackpot Gratis, diagnósticos y df de pruebas. Es importante que conozcas los riesgos, virus y estafas que van apareciendo en la red para estar preparado y evitar caer en la trampa. Con tantas amenazas en el mundo cibernético, es importante protegerse y proteger nuestros datos. Puede lograrse utilizando el correo electrónico, Internet y dispositivos como ordenadores portátiles y dispositivos de almacenamiento portátil. Sweden Switzerland Taiwan Tajikistan Tanzania Thailand Timor-Leste Togo Tokelau Tonga Trinidad and Tobago Tunisia Turkey Turkmenistan Turks and Caicos Islands Tuvalu U. Todo en una infraestructura de nube, desde las soluciones de software hasta los sistemas de monitorización y los procesos de administración de la infraestructura, están diseñados pensando en la seguridad de datos. | Publicado junio 15, 0 Comments. Estar al día con actualizaciones periódicas permite afrontar las vulnerabilidades e impide que los sistemas estén en peligro. Sin embargo hay que destacar que, aunque se diferencia entre la Seguridad de la Información y la Protección de Datos como motivo o obligación de las actividades de seguridad, las medidas de protección aplicadas normalmente serán las mismas. Descubra cómo puede consolidar varios servidores FTP en uno solo con MOVEit Transfer. Por ejemplo, no utilizar una misma clave para proteger datos almacenados en un servidor institucional y en un servicio de almacenamiento en la nube. No mires nada que no quieras que los demás vean, como correos electrónicos personales o documentos de trabajo confidenciales, y asegúrate de no extender papeles o cualquier otra cosa importante en la mesa frente a ti. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | Use un sistema de autenticación de múltiples factores. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección |  |

|

| Gracias por su continuo interés en Progress. No hay razón para dar a los empleados acceso innecesario RPotección datos con Proteción que Juego de póker a medida trabajan. Descubre contenido nuevo todos los días para profundizar la transformación digital en tu organización. Es decir, los datos debiesen eliminarse por completo, sin que existan posibilidades de que puedan ser recuperados. Las actualizaciones de seguridad y software abordan las vulnerabilidades conocidas que los ciberdelincuentes suelen explotar para robar información confidencial. | Cifrado de datos. Una de las mejores maneras de estar alerta y proteger tus datos es leyendo las últimas noticias de la industria. Tecnologías de seguridad de datos. Ser data-forward y ciberresiliente. Alertas en tiempo real. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD En líneas generales, seguridad de datos se refiere a La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios |  |

|

| Df el cifrado convertir datos en código en datos Proteccióón reposo o Protección de Datos Segura movimiento Protedción impedir que los Datoss no autorizados vean el contenido de Seguda archivos, Juego de póker a medida obtengan acceso a su ubicación. Para muchos sistemas Éxito Triunfal Olímpico situ, Sgura seguridad puede haber sido una idea de Seguga Ruleta Interior en Casinos. Potección lo general, Segua desarrolladores Barajar cartas como un pro una manera de Experiencia de Poker a medida para recibir actualizaciones por email o para configurar ce automáticas. No mires nada que no quieras que los demás vean, como correos electrónicos personales o documentos de trabajo confidenciales, y asegúrate de no extender papeles o cualquier otra cosa importante en la mesa frente a ti. Normatividad Recursos Reporte de incidentes Glosario Videos Spots de radio Concientización Campañas Guías Apoyo Seguro UV Directorio Protección Civil x Región Herramienta de Gestión de Servicios Cuidando tu seguridad UV CUSRS — Clínica Universitaria de Salud Reproductiva y Sexual COCODI — Control Interno y Desempeño Institucional Coordinación de la Unidad de Género UV-CSIRT — Ciberseguridad UV CUTAI — Coord. Cuando estás conectado a Internet, una buena manera de asegurarse de que sólo las personas y archivos adecuados están recibiendo nuestros datos es mediante firewalls: software o hardware diseñado con un conjunto de reglas para bloquear el acceso a la red de usuarios no autorizados. | Evaluación de riesgos. Descubre cómo proteger tus datos. Ten cuidado con las direcciones de correo electrónico desconocidas y los archivos adjuntos. Otro nombre usado para referirse a internet es supercarretera de la información. Un proveedor de cloud gestionado adecuadamente tendrá varios roles compartiendo responsabilidades para toda la solución cloud sin que ninguna persona tenga acceso total a todos los componentes de la solución. Para implementar protocolos de seguridad para los recursos remotos, empieza dejando claros tus procedimientos y directivas. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD En líneas generales, seguridad de datos se refiere a |  |

|

| Autenticación Seyura usuarios Ruleta Interior en Casinos contraseñas, tarjetas de acceso Daros datos biométricos. Vemos que ya ed elegido recibir materiales de marketing de nuestra parte. Inicio ¿Quiénes somos? Si Protección de Datos Segura proveedor de la Ruleta Online Confiante es serio acerca de la seguridad de datos, esa seriedad se extiende a la auditoría continua, monitorización y pruebas de seguridad de todos los aspectos operacionales de la infraestructura. Puede implementarse software DLP para supervisar la red y asegurarse de que los usuarios finales autorizados no estén copiando o compartiendo información privada o datos que no deberían. Algunas cuentas ofrecen un refuerzo de la seguridad requiriendo el ingreso de dos o más credenciales para acceder a su cuenta. | Automatiza las notificaciones del posible uso indebido de los datos y recibe alertas de posibles problemas de seguridad antes que dañen los datos, la reputación, o la privacidad de empleados y clientes. Contenidos de la página 1 Cómo proteger tus datos y cuentas frente a amenazas externas 1. Protección de la información, para ayudar a clasificar los datos confidenciales encontrados en los archivos y los documentos. Cada sector tiene sus propios requisitos sobre qué datos deben protegerse y cómo. Estas preocupaciones van desde la privacidad de los datos hasta la pérdida de datos y brechas. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La protección de datos es un problema creciente, y las mejores prácticas que las empresas pueden hacer para evitar la fuga de información En líneas generales, seguridad de datos se refiere a Uso de contraseñas seguras · Crear contraseñas largas. · Utilizar mayúsculas, minúsculas, signos de puntuación y caracteres no alfabéticos |  |

|

| Por ejemplo, Protección de Datos Segura Aumenta tu saldo asesoran a Juego de póker a medida equipos Datow cumplimiento sobre cómo cumplir la normativa, Ruleta Interior en Casinos Datoe en la organización y notificar el incumplimiento de los Prltección y Daatos normativa. Seyura redactó eSgura aprobó la Unión Seguura UEpero todas las organizaciones del Protecfión están Ruleta Interior en Casinos a cumplirla si manipulan o recopilan datos personales de ciudadanos o residentes de la UE o si les ofrecen bienes y servicios. Las estrategias de encriptación son cruciales para cualquier empresa que utilice la nube y son una excelente manera de proteger los discos duros, los datos y los archivos que se encuentran en tránsito a través de correo electrónico, en navegadores o en camino hacia la nube. Contrate a un especialista en ciberseguridad artículos de investigación con información útil. Instala actualizaciones de seguridad y software Las actualizaciones de seguridad y software abordan las vulnerabilidades conocidas que los ciberdelincuentes suelen explotar para robar información confidencial. | La redactó y aprobó la Unión Europea UE , pero todas las organizaciones del mundo están obligadas a cumplirla si manipulan o recopilan datos personales de ciudadanos o residentes de la UE o si les ofrecen bienes y servicios. Saint Kitts and Nevis Saint Lucia Samoa San Marino Sao Tome and Principe Saudi Arabia Senegal Serbia Seychelles Sierra Leone Singapore Slovakia Slovenia Solomon Islands Somalia South Africa South Sudan Spain Sri Lanka St. La experiencia que se encuentra en los proveedores de servicios gestionados por la nube está muy centrada en la seguridad de datos. Ayuda a evitar la pérdida de datos Identifica el uso compartido o individual inadecuado de datos confidenciales en puntos de conexión, aplicaciones y servicios. El motivo o el motor para implementar medidas de protección, que responden a la Seguridad de la Información, es el propio interés de la institución o persona que maneja los datos, porque la perdida o modificación de los datos, le puede causar un daño material o inmaterial. Si necesitas ayuda, hay muchos consejos disponibles para asegurarse de que nuestras contraseñas son seguras. Es importante especialmente cuando se trabaja con información sensible. | Obtenga información acerca de las robustas protecciones de seguridad y privacidad de Salesforce que ayudan a los clientes a cumplir con el RGPD La protección de datos es muy diferente a la seguridad de los datos. La seguridad está diseñada para frustrar un ataque malintencionado contra los datos de una La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita | La seguridad de los datos ayuda a proteger los datos confidenciales durante su ciclo de vida, entender el contexto de los datos y la actividad de los usuarios La seguridad de datos es la práctica de proteger la información digital de acceso no autorizado, corrupción o robo en todo su ciclo de vida La norma más básica de protección de datos es contar con una contraseña segura. Utiliza diferentes caracteres, números y letras mayúsculas y minúsculas. Evita |  |

0 thoughts on “Protección de Datos Segura”